注重体验与质量的电子书资源下载网站

分类于: 其它 职场办公

简介

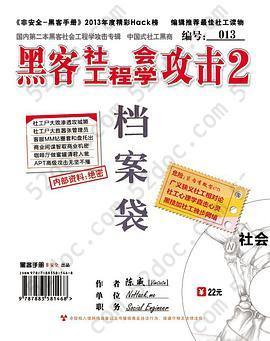

黑客社会工程学攻击2 豆 7.3分

资源最后更新于 2020-09-13 17:13:24

作者:陈威 [Vim0x0n]

出版社:非安全手册

出版日期:2013-01

ISBN:9787883581468

文件格式: pdf

标签: 社会工程学 黑客 信息安全 黑客技术 计算机 心理学 安全 系统安全

简介· · · · · ·

《黑客社会工程学攻击2》是国内首本以案例为主,理论为辅的"社会工程学"参考书。书中讲的不仅仅是一个个案例,更是一种社会工程师的思维模式与enjoy hacking的方法。

我们常听说某社会工程师以假冒身份、翻垃圾桶等方式获得机密资料……但在中国,如果你直接这样做,估计你马上会获得精致手铐一副及精美囚衣一件。

但假如你连目标都无法接触到,如何进行社会工程攻击呢?

本书是一本适合中国国情的”欺骗的艺术”。书中部分内容以真实场景以及案例重现,是国内首本以案例为主,理论为辅的”社会工程学”参考书。书中讲的不仅仅是一个个案例,更是一种社会工程师的思维模式与enjoy hacking的方法。书中案例均以小说形式展开,但过程跌宕起伏扣人心弦,使之更加具有启发性。

PS:信息安全是一个整体,而社会工程学也属于信息安全这个整体。但从现在的信息安全现状来看,社会工程学攻...

目录

目录:

前言......................................1

第1章 你好,社会工程学.....................12

1.1 什么是社会工程学...................13

1.1.1 人为因素的威胁..............13

1.2 社会工程学与常规渗透测试技术的区别..17

第2章 反击入侵者..........................19

2.1 网站被黑了! .......................20

2.2 无所不知的搜索引擎..................23

2.2.1 Google Hacking!..............23

2.2.2 关键字+语法=Google Hacking..25

第3章 SNS,信息泄露的重灾区..............27

3.1 最大的泄密者........................28

3.1.1 生活泄密王之——空间说说....30

3.1.2 生活泄密王之-朋友网.......32

3.2 网络与现实..........................33

3.2.1 百度ID......................36

3.2.2 人多力量大...................37

3.2.3 公共接口还是泄露隐私接口?..40

3.3 你在哪?做了什么?我都知道!........42

3.3.1 随时随地泄露隐私...........42

第4章 “十面埋伏”:泄密无处不在...........45

4.1 Whois 信息查询.....................46

4.2 网站备案查询.......................49

4.3 Alexa的注册信息查询................52

第5章 通用密码:条条大路通罗马............55

5.1 莫名来电............................56

5.2 泄密门..............................59

5.3 公开的密码查询网站..................64

5.4 流传在地下的数据库.................68

5.5 过程分析............................71

5.5.1 狭义社会工程学与广义社会工程学 ..................................73

5.5.2 识破伪社会工程师............74

5.6 后记.................................75

第6章 人太脆弱了..........................77

6.1 只是一个玩笑.......................78

6.2 闲来无事............................78

6.3 制定计划............................83

6.4 知己知彼百战不殆....................87

6.5 峰回路转...........................94

6.6 帮帮我好吗.........................101

6.7 过程分析..........................106

第7章 渗透测试中的社会工程学.............109

7.1 星期二..............................110

7.2 测试者的阴谋........................115

7.3 老大的夺命连环Call.................123

7.4 客服也不是好忽悠的.................129

7.5 从一张图片中找出蛛丝马迹...........134

7.6 另类的密码..........................141

7.7 密码之谜...........................148

7.8 过程分析............................161

第8章 无线Hacking与社会工程学............165

8.1 “奇想”的源代码....................166

8.2 合作者的阴谋.......................169

8.3 姜太公钓鱼愿者上钩..................177

8.4 入侵咖啡厅的监控探头................183

8.5 无线黑客社工师.....................190

8.6 晴天霹雳............................204

8.7 过程分析+如何锻炼你的观察力.......205

第9章 商业间谍.............................215

9.1 “希望”公司的新型医疗产品.........216

9.2 一份旧的企业员工联系表............217

9.3 秘点邮箱...........................228

9.4 气质型商业间谍.....................235

9.5 豪门餐厅的鸿门宴....................240

9.6 束手无策...........................244

9.7 过程分析............................246

9.8 加强员工信息安全意识迫在眉睫.......248

9.9 前台员工贪吃引发的“血案”..........249

第10章 社会工程学与高级持续性威胁(APT攻击)........253

10.1 冯轩的故事........................254

10.2 夜虎行动..........................257

10.3 HR的新浪微博.....................264

10.4 六度人脉..........................269

10.5 引导式攻击........................275

10.6 神秘的文件名伪装手法——RTLO....283

10.7 物理隔离的杀手——摆渡攻击........293

10.8 APT攻击过程分析.................299

后记.........................................302

前言......................................1

第1章 你好,社会工程学.....................12

1.1 什么是社会工程学...................13

1.1.1 人为因素的威胁..............13

1.2 社会工程学与常规渗透测试技术的区别..17

第2章 反击入侵者..........................19

2.1 网站被黑了! .......................20

2.2 无所不知的搜索引擎..................23

2.2.1 Google Hacking!..............23

2.2.2 关键字+语法=Google Hacking..25

第3章 SNS,信息泄露的重灾区..............27

3.1 最大的泄密者........................28

3.1.1 生活泄密王之——空间说说....30

3.1.2 生活泄密王之-朋友网.......32

3.2 网络与现实..........................33

3.2.1 百度ID......................36

3.2.2 人多力量大...................37

3.2.3 公共接口还是泄露隐私接口?..40

3.3 你在哪?做了什么?我都知道!........42

3.3.1 随时随地泄露隐私...........42

第4章 “十面埋伏”:泄密无处不在...........45

4.1 Whois 信息查询.....................46

4.2 网站备案查询.......................49

4.3 Alexa的注册信息查询................52

第5章 通用密码:条条大路通罗马............55

5.1 莫名来电............................56

5.2 泄密门..............................59

5.3 公开的密码查询网站..................64

5.4 流传在地下的数据库.................68

5.5 过程分析............................71

5.5.1 狭义社会工程学与广义社会工程学 ..................................73

5.5.2 识破伪社会工程师............74

5.6 后记.................................75

第6章 人太脆弱了..........................77

6.1 只是一个玩笑.......................78

6.2 闲来无事............................78

6.3 制定计划............................83

6.4 知己知彼百战不殆....................87

6.5 峰回路转...........................94

6.6 帮帮我好吗.........................101

6.7 过程分析..........................106

第7章 渗透测试中的社会工程学.............109

7.1 星期二..............................110

7.2 测试者的阴谋........................115

7.3 老大的夺命连环Call.................123

7.4 客服也不是好忽悠的.................129

7.5 从一张图片中找出蛛丝马迹...........134

7.6 另类的密码..........................141

7.7 密码之谜...........................148

7.8 过程分析............................161

第8章 无线Hacking与社会工程学............165

8.1 “奇想”的源代码....................166

8.2 合作者的阴谋.......................169

8.3 姜太公钓鱼愿者上钩..................177

8.4 入侵咖啡厅的监控探头................183

8.5 无线黑客社工师.....................190

8.6 晴天霹雳............................204

8.7 过程分析+如何锻炼你的观察力.......205

第9章 商业间谍.............................215

9.1 “希望”公司的新型医疗产品.........216

9.2 一份旧的企业员工联系表............217

9.3 秘点邮箱...........................228

9.4 气质型商业间谍.....................235

9.5 豪门餐厅的鸿门宴....................240

9.6 束手无策...........................244

9.7 过程分析............................246

9.8 加强员工信息安全意识迫在眉睫.......248

9.9 前台员工贪吃引发的“血案”..........249

第10章 社会工程学与高级持续性威胁(APT攻击)........253

10.1 冯轩的故事........................254

10.2 夜虎行动..........................257

10.3 HR的新浪微博.....................264

10.4 六度人脉..........................269

10.5 引导式攻击........................275

10.6 神秘的文件名伪装手法——RTLO....283

10.7 物理隔离的杀手——摆渡攻击........293

10.8 APT攻击过程分析.................299

后记.........................................302